Dalam postingan kali ini saya akan membahas tentang cara konfigurasi access point, saya menggunakan AP dengan merk Linksys.

gambar 1

Langkah 1 : Menyiapkan Perangkat

Sambungkan AP ke sumber listrik, kemudian nyalakan dan reset AP. Cara meresetnya :

Cari lubang kecil yang biasanya berada di bagian belakang access point,didalamnya terdapat tombol untuk mereset access point. Tekan tombol tersebut selama kurang lebih 30 detik.

gambar 2

Langkah 2 : Menghubungkan PC dengan Access Point

Hubungkan PC dengan AP dengan network connection yang sesuai dengan nama APnya dalam hal ini linksys. Klik kanan pada icon sinyal di Notification Area Icon, kemudian pilih Open Network and Sharing Center.

gambar 3

Akan muncul tampilan seperti dapat dilihat di gambar 4. Kemudian pilih, change adapter settings.

gambar 4

Akan muncul tampilan jendela Network Connections seperti gambar 5. Pilih Wi-Fi untuk mengatur network agar berada pada network yang sama dengan AP. Bisa double-klik atau klik kanan kemudian pilih properties.

gambar 5

Akan muncul kotak dialog seperti Gambar 6, kemudian pilih Internet Protocol Version 4 (TCP/IPv4). Bisa double-klik atau klik properties.

gambar 6

Lalu pilih Use the following IP address agar IP address dapat diisi secara manual. Isi IP Address yang satu network dengan Access Point Linksys (default IP Address: 192.168.1.245; dapat di lihat di kemasan AP, ataupun di fisik AP). Kemudian isi subnet mask sesuai kelas nya, dan klik ok.

gambar 7

Langkah 3 : Konfigurasi Access Point

Buka browser dan ketikan IP address default dari AP (192.168.1.245) pada Address bar. Dan akan muncul kotak dialog yang meminta Username dan Password untuk masuk ke pengaturan konfigurasi

Access Point Linksys ini (default username: <kosongkan>, password: admin; dapat dilihat di kemasan atau fisik dari AP). Kemudian klik Log In.

gambar 8

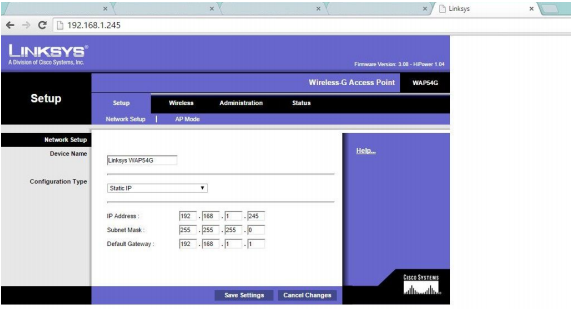

Setelah login akan muncul tampilan seperti Gambar 9. Ini adalah tampilan setup AP Linksys. Pilih Configuration Type nya, untuk menentukan bagaimana IP address akan diambil, ada Static IP atau DHCP.

gambar 9

Lalu pada tab wireless, pilih sub tab Basic Wireless Settings. Disana kita dapat mengatur standarisasi pada wireless di Mode, ada mode b, g, atau mixed. Kemudian SSID, yaitu nama network nya, channel, dan lain sebagainya. Network Name (SSID) adalah nama yang akan tampil ketika jaringan terbaca di perangkat.

gambar 10

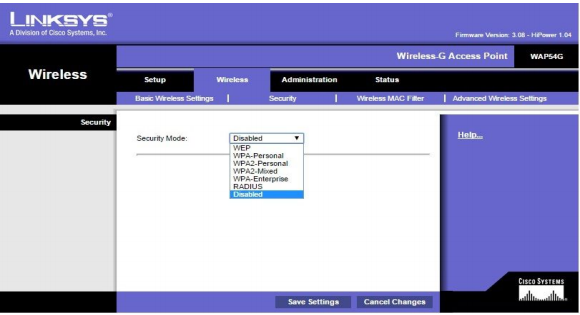

Kemudian pada wireless sub tab security, kita dapat mengatur jenis security yang kita inginkan.

gambar 11

Misalnya, kita pilih jenis security WPA2-Personal. Akan diminta memasukan passphrase, ini adalah password ketika AP kita akan diakses orang lain.

gambar 12

Kemudian pada sub tab wireless MAC Filter, kita dapat memfilter MAC address mana saja yang kita izinkan atau yang tidak diizinkan untuk mengakses AP.

gambar 13

Setelah selesai menyeting AP, kemudian klik save setting yang ada pada bagian bawah kotak dialog. Dan pastikan AP terhubung pada jaringan internet dengan menghubungkan AP dengan kabel LAN yang terhubung dengan internet.

Langkah 4 : Mengetes Access Point

Untuk dapat terhubung dengan AP, buka jaringan Wi-Fi yang terbaca oleh perangkat kemudian cari nama jaringan sesuai dengan nama SSID yang diatur sebelumnya. Kemudian masukkan password yang telah anda atur sebelumnya, dan tunggu hingga perangkat terhubung dengan AP.

Untuk mengetes koneksi dapat dilakukan dengan melakukan pinging ke default gateway.

gambar 14

Jika bisa dilakukan ping maka Access Point telah berjalan dengan baik